深入理解TokenIM授权签名机制:安全性与应用场景2025-05-31 08:39:30

随着互联网的不断发展,越来越多的应用程序需要在不同平台间安全地共享数据。在这方面,安全的授权机制显得尤为重要。TokenIM,作为一种现代的应用程序接口(API)工具,通过授权签名提供了一个非常强大且灵活的机制,来确保数据传输的安全性。

什么是TokenIM和授权签名?

TokenIM是一种基于Token的即时通讯解决方案,允许用户之间实时交流数据。其授权签名是用于验证和确保在数据传输过程中不被篡改的机制。通过使用签名算法,将用户的身份和数据的有效性结合在一起,TokenIM能够提供一种安全可靠的通信方式。

TokenIM授权签名的工作原理

TokenIM的授权签名机制通常使用公钥加密算法。在这个过程中,用户首先通过私钥生成一个签名,并将其附加到数据消息中。接收方则可以使用公钥来验证该签名的有效性。这一机制可以有效防止数据在传输过程中被恶意篡改,同时保护用户的身份信息不被泄露。

TokenIM授权签名的安全性分析

安全性是TokenIM授权签名机制的核心。在此机制下,即使黑客截获了数据传输的内容,他们也无法伪造有效的签名。这使得数据的完整性和保密性得以保障。此外,TokenIM还结合了时间戳和有效期等机制,有效防止重放攻击,进一步增强了安全性。

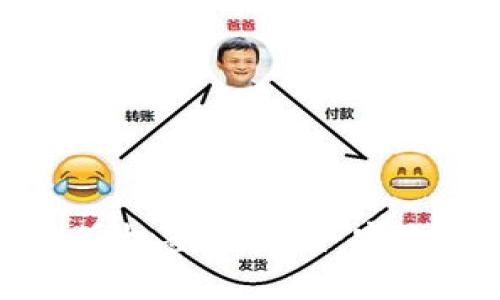

TokenIM在实际应用中的实例

TokenIM的授权签名机制在实际应用中有其独特的优势。例如,在金融交易、社交网络和物联网设备之间的数据交互中,都可以利用TokenIM来确保数据传输的安全性。针对具体应用场景,TokenIM的灵活性使得它能够适应不同的需求,为开发者提供了便利。

TokenIM的未来发展趋势

随着数据安全需求的持续增加,TokenIM的授权签名机制有望不断演进。未来,它可能会与区块链技术结合,进一步提高数据的安全性和透明性。同时,在机器学习和人工智能的结合下,TokenIM的应用场景也将更为广泛,进一步推动信息技术的发展。

相关

1. TokenIM的授权签名如何实现?

TokenIM的授权签名实现过程相对复杂,但可以简单概括为以下步骤:

- 用户登录:用户通过用户名和密码进行登录,系统通过验证用户的信息生成一个Token。

- 签名生成:用户使用私钥对Token进行签名,生成授权签名。

- 数据传输:用户在与其他用户或系统交换数据时,将Token与签名一起发送。

- 签名验证:接收方使用公钥验证签名的有效性,确保数据的完整性。

通过这样一系列的步骤,TokenIM的授权签名确保了数据传输的安全性和有效性。

2. TokenIM授权签名如何应对安全威胁?

TokenIM的授权签名机制采取了多种措施来应对各种安全威胁,例如:

- 重放攻击防范:通过添加时间戳以及设定有效期,TokenIM能够有效防止重放攻击。

- 会话劫持防范:在每次会话开始时都会重新生成Token,从而降低会话劫持的风险。

- 数据篡改保护:即使攻击者截获数据包,由于没有私钥,攻击者无法伪造有效的签名。

这些机制确保了TokenIM在面临各种网络安全威胁时,能够保持较高的安全性。

3. 授权签名与传统密码学的区别是什么?

授权签名与传统密码学有几个显著的区别:

- 签名的目的是验证信息的完整性与来源,而传统密码学更注重加密数据的保密性。

- 授权签名通常结合公钥和私钥的机制,传统密码学可能仅依赖单一的加密方式。

- 授权签名能够实现非否认性,即发信者不能否认他们发送了某条信息,而传统加密方式则无法提供此功能。

所以,授权签名机制在验证身份和保护数据方面提供了更为全面的解决方案。

4. TokenIM是否适用于所有类型的应用?

TokenIM的授权签名机制适用于多种类型的应用,但并不是所有应用都适合使用。在选择TokenIM时,开发者应考虑以下因素:

- 安全需求:对于需要高安全性的应用(如金融交易),TokenIM是一种理想的选择。

- 实时性需求:在需要快速反应的应用场景(如即时通讯)中,TokenIM也表现出色。

- 开发成本:使用TokenIM可能需要一定的技术投入,因此在预算有限的情况下,需权衡使用的必要性。

因此,综合考虑这些因素后,开发者可以做出更加明智的选择决策。

5. TokenIM的授权签名对开发者友好吗?

TokenIM的授权签名机制在多个方面向开发者提供了友好的体验:

- 简化的接口:TokenIM提供了直观易用的API,使得开发着能够容易上手,各项功能都有详细的文档支持。

- 良好的社区支持:TokenIM拥有一个活跃的开发者社区,方便开发者在遇到问题时寻求帮助。

- 灵活性高:TokenIM的设计考虑到了不同应用场景的需求,开发者可以根据实际需求进行灵活配置。

这些因素使得TokenIM成为许多开发者在后端授权和数据传输时的首选工具。

综合以上内容,TokenIM的授权签名机制为开发者和用户提供了一种安全、高效的数据传输解决方案。随着网络安全需求的日益增加,这一机制的应用前景也将更加广泛,期待未来的进一步发展与应用。